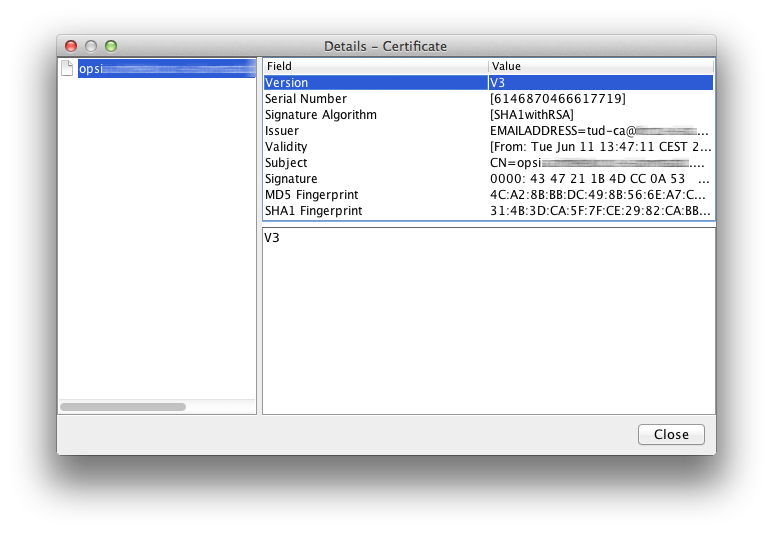

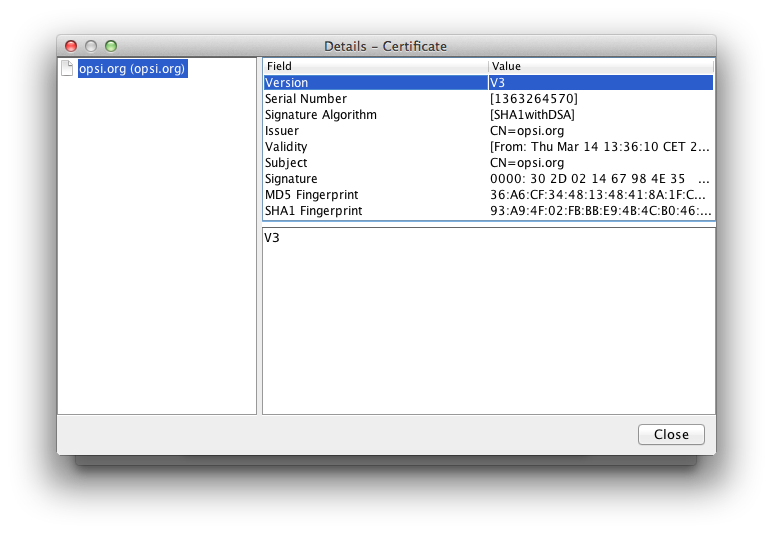

Das eigentliche Ziel dass ich die Zertifikatseinstellung Server-seitig nicht dazu führt dass ich am Client keine Warnungen bekomme

wie in den Screenshots zu sehen.

Das Zertifikat was ich habe ist mit der Kette zusammen vertrauenswürdig und es sollten keine Warnungen erscheinen,

da das gleiche Zertifikat unter Apache verwendet wird und Problemlos in allen Browsern ohne Warnungen als vertrauenswürdig erscheint

1. Wie muss der richtige Aufbau der .pem Datei sein ?

- folgende Inhalte würde ich einbauen:

1) RSA Private Key

2) Zertifikat selbst

3) Zertifizierungskette (CA-Chain)

4) DH Parameters

Ich bin so vorgegangen indem ich eine .pem Datei erstellt habe

und sie ist bisher so aufgebaut

/etc/ssl/certs/opsi-cert.pem

Code: Alles auswählen

-----BEGIN RSA PRIVATE KEY-----

hier mein key

-----END RSA PRIVATE KEY-----

-----BEGIN CERTIFICATE-----

hier mein zert

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

zert trust chain element 1

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

zert trust chain element 2

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

deutsche telekom root CA2

-----END CERTIFICATE-----

-----BEGIN DH PARAMETERS-----

dh parameters

-----END DH PARAMETERS-----

/etc/opsi/opsiconfd.conf

Code: Alles auswählen

ssl server cert = /etc/ssl/certs/opsi-cert.pem

ssl server key = /etc/ssl/certs/opsi-cert.pemCode: Alles auswählen

/etc/init.d/opsiconfd restartIch vermute dass die Zertifizierungskette nicht richtig abgerufen wird

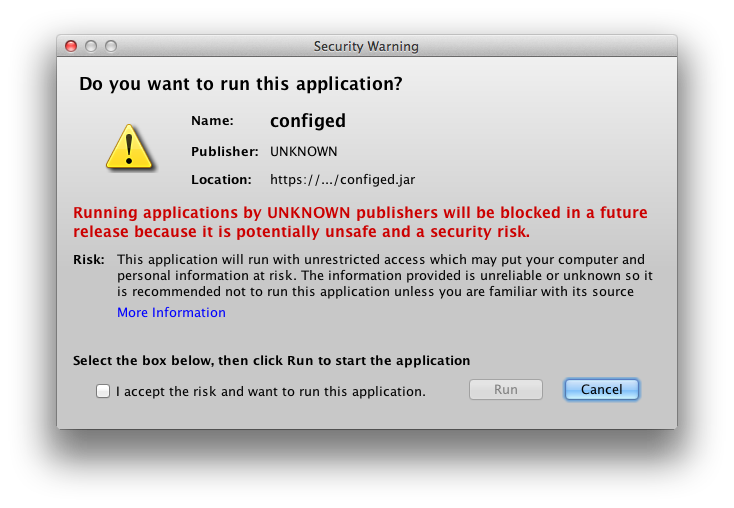

Meine zweite Angelegenheit ist die Signierung der .jar Datei

Code: Alles auswählen

/usr/lib/configed/configed.jarGibt es dazu auch noch eine Möglichkeit dafür sie vertrauenswürdig zu machen?

Ist der Inhalt davon open-source so dass ich sie selber mit meinem Zertifikat signieren kann?

Ich suche nach einer Server-seitigen Lösung für die Warnungen und nicht durch installieren der Zertifikate im Browser oder sonst woauf dem Client